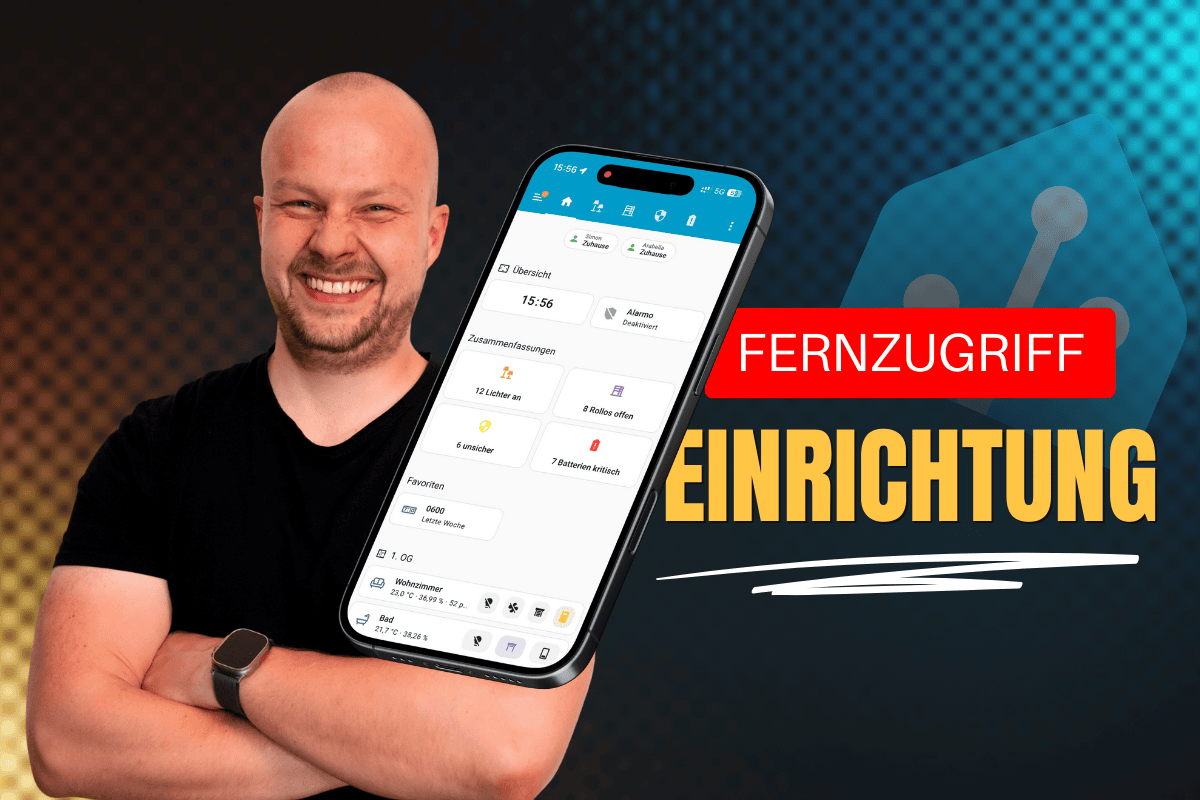

Wie du den Fernzugriff auf deine Home Assistant-Installation komplett kostenfrei, sicher und mit gültigem SSLZertifikat einrichtest ✅

So kannst du deine Geräte von jedem Ort der Welt aus steuern. Außerdem siehst du, wie du ein kostenloses, gültiges HTTPS-Zertifikat bekommst, das deine Daten schützt und wie das ganze mit oder ohne Portfreigabe funktioniert.

Inhaltsverzeichnis

- Voraussetzungen

- Möglichkeit 0: NabuCasa

- Möglichkeit 1: Tailscale (Empfohlen)

- Benutze Software / Guides / Links

- Schritt-für-Schritt: Tailscale Funnel einrichten

- 1. Tailscale Account erstellen

- 2. Tailscale Add-on in Home Assistant installieren

- 3. Add-on konfigurieren

- 4. Configuration.yaml anpassen

- 5. HTTPS im Tailscale-Dashboard aktivieren

- 6. Access Controls anpassen (Funnel freischalten)

- 7. Tailscale Add-on starten und verbinden

- 8. Key Expiry deaktivieren

- 9. Fertig – Funnel-URL testen

- Häufige Fragen zu Tailscale (FAQ)

- Möglichkeit 2: Cloudflare (Auch gut)

- Möglichkeit 3: DuckDNS (Nicht empfohlen)

- Fazit

Voraussetzungen

Home Assistant installiert

Home Assistant OS muss bereits installiert sein, auf welcher Hardware spielt keine Rolle.

Grundlagen

Außerdem solltest du mit den Grundlagen vertraut sein.

Möglichkeit 0: NabuCasa

Eine der besten und einfachsten Möglichkeiten ist der Cloud-Service von den Entwicklern hinter Home Assistant: Nabu Casa

Greife schnell auf deine Home Assistant-Instanz von deinem Telefon, deinem Lieblingscafé oder von der Arbeit aus zu, genau wie bei den anderen Methoden hier im Artikel. Alle Daten werden zwischen deinem Gerät und deiner Home Assistant-Instanz vollständig verschlüsselt.

Außerdem kannst du mit ein paar einfachen Klicks all deine Geräte (oder nur einen Teil) über Google Assistant und Amazon Alexa steuern & du unterstützt noch aktiv die Entwickler von Home Assistant!

31 Tage Test-Zeitraum sind kostenfrei, danach beläuft sich der Jahrespreis auf 75 Euro. (Inklusive Steuern, Preis vom 14.01.2023)

Möglichkeit 1: Tailscale (Empfohlen)

Du willst von unterwegs auf dein Home Assistant zugreifen, aber DuckDNS funktioniert nicht mehr und Cloudflare ist zu kompliziert? In diesem Video zeige ich dir die einfachste und kostenlose Lösung für 2026 und später.

🎯 Das lernst du:

✅ Tailscale Funnel einrichten (komplett kostenlos)

✅ HTTPS-Zertifikat automatisch bekommen

✅ Warum DuckDNS nicht mehr empfehlenswert ist

✅ Cloudflare Domain-Alternative für unter 1€/Jahr

✅ Ohne Portfreigabe & Router-Konfiguration

✅ Kein VPN-Client nötig

Benutze Software / Guides / Links

- Tailscale Account (Account erstellen und Konfigurieren)

- Home Assistant Tailscale Addon (standardmäßig im Addon-Store verfügbar)

Schritt-für-Schritt: Tailscale Funnel einrichten

All diese Schritte werden auch im Video gezeigt. Für die Code-Snippets und alle, die eine schriftliche Anleitung bevorzugen:

1. Tailscale Account erstellen

Gehe auf login.tailscale.com und erstelle dir einen kostenlosen Account. Du kannst dich z. B. mit deinem Google-Konto anmelden – welchen Anbieter du nutzt, ist egal.

2. Tailscale Add-on in Home Assistant installieren

Gehe in Home Assistant auf Einstellungen → Add-ons → Add-on Store und suche nach „Tailscale“. Installiere das Add-on mit einem Klick – das dauert einen kurzen Moment.

Addon noch NICHT starten!

3. Add-on konfigurieren

Nach der Installation aktivierst du alle Optionen (Watchdog, Auto-Update etc.) – außer „In der Seitenleiste anzeigen“ (brauchst du jetzt noch nicht).

Gehe dann in den Reiter Konfiguration, klicke auf „Nicht verwendete Parameter anzeigen“, scrolle nach unten und aktiviere den Funnel. Danach unbedingt auf Speichern klicken!

Addon noch NICHT starten!

4. Configuration.yaml anpassen

Öffne den File-Editor in Home Assistant und füge folgende Zeilen in deine configuration.yaml ein:

http:

use_x_forwarded_for: true

trusted_proxies:

- 127.0.0.1

Speichere die Datei und starte Home Assistant anschließend über Entwicklerwerkzeuge → Neu starten neu.

5. HTTPS im Tailscale-Dashboard aktivieren

Gehe im Tailscale-Dashboard auf DNS.

Optional kannst du hier mit „Rename TailNet“ deinen TailNet-Namen ändern – wenn du das möchtest, mach es jetzt, bevor du weiter einrichtest.

Scrolle dann nach unten zu HTTPS Certificates und klicke auf Enable HTTPS.

6. Access Controls anpassen (Funnel freischalten)

Gehe im Tailscale-Dashboard auf Access Controls und öffne den JSON-Editor. Füge das folgende Code-Snippet hinzu (am besten weiter unten in der Datei, aber noch innerhalb der geschweiften Klammern). Danach auf Save klicken.

Hinweis: Nur der hervorgehobene Teil 👇 ist neu und muss von dir in die Tailscale Access-Controls hinzugefügt werden.

// Example/default ACLs for unrestricted connections.

{

// Declare static groups of users. Use autogroups for all users or users with a specific role.

// "groups": {

// "group:example": ["alice@example.com", "bob@example.com"],

// },

// Define the tags which can be applied to devices and by which users.

// "tagOwners": {

// "tag:example": ["autogroup:admin"],

// },

// Define grants that govern access for users, groups, autogroups, tags,

// Tailscale IP addresses, and subnet ranges.

"grants": [

// Allow all connections.

// Comment this section out if you want to define specific restrictions.

{"src": ["*"], "dst": ["*"], "ip": ["*"]},

// Allow users in "group:example" to access "tag:example", but only from

// devices that are running macOS and have enabled Tailscale client auto-updating.

// {"src": ["group:example"], "dst": ["tag:example"], "ip": ["*"], "srcPosture":["posture:autoUpdateMac"]},

],

// Define postures that will be applied to all rules without any specific

// srcPosture definition.

// "defaultSrcPosture": [

// "posture:anyMac",

// ],

// Define device posture rules requiring devices to meet

// certain criteria to access parts of your system.

// "postures": {

// // Require devices running macOS, a stable Tailscale

// // version and auto update enabled for Tailscale.

// "posture:autoUpdateMac": [

// "node:os == 'macos'",

// "node:tsReleaseTrack == 'stable'",

// "node:tsAutoUpdate",

// ],

// // Require devices running macOS and a stable

// // Tailscale version.

// "posture:anyMac": [

// "node:os == 'macos'",

// "node:tsReleaseTrack == 'stable'",

// ],

// },

// Define users and devices that can use Tailscale SSH.

"ssh": [

// Allow all users to SSH into their own devices in check mode.

// Comment this section out if you want to define specific restrictions.

{

"action": "check",

"src": ["autogroup:member"],

"dst": ["autogroup:self"],

"users": ["autogroup:nonroot", "root"],

},

],

"nodeAttrs": [

{

"target": ["autogroup:member"],

"attr": ["funnel"],

},

],

// Test access rules every time they're saved.

// "tests": [

// {

// "src": "alice@example.com",

// "accept": ["tag:example"],

// "deny": ["100.101.102.103:443"],

// },

// ],

}

Dieses Snippet erlaubt es deinem Home Assistant, sich über den Funnel öffentlich erreichbar zu machen.

7. Tailscale Add-on starten und verbinden

Gehe zurück in Home Assistant und starte das Tailscale Add-on. Öffne dann das Protokoll des Add-ons – dort findest du eine Login-URL. Kopiere diese URL und öffne sie in einem neuen Browser-Tab. Melde dich dort mit deinem Tailscale-Account an und klicke auf Connect. Dein Home Assistant ist jetzt mit deinem TailNet verbunden.

8. Key Expiry deaktivieren

Gehe im Tailscale-Dashboard auf Machines. Du solltest dort jetzt dein Home Assistant sehen – mit aktiviertem Funnel (grünes Icon). Klicke rechts auf die drei Punkte (⋮) und wähle Disable Key Expiry. Ohne diesen Schritt läuft der Funnel nur ca. 24 Stunden!

9. Fertig – Funnel-URL testen

Öffne das Tailscale Add-on in der Seitenleiste von Home Assistant (jetzt kannst du es dort hinzufügen). Dort siehst du oben die VPN-IP-Adresse – klicke nochmal darauf, um die öffentliche Funnel-URL zu sehen. Kopiere diese Adresse, öffne sie in einem neuen Tab und wenn dein Home Assistant-Login erscheint, hat alles geklappt! 🎉

Das Beste daran: Du brauchst keinen VPN-Client auf deinem Smartphone oder dem deines Partners. Die Funnel-Methode macht dein Home Assistant über eine normale HTTPS-URL erreichbar – ganz ohne zusätzliche Software auf den Endgeräten.

Tipp: Vergiss nicht, in deinem Home Assistant unter Benutzerprofil die Zwei-Faktor-Authentifizierung zu aktivieren, da dein Home Assistant jetzt von außen erreichbar ist!

Häufige Fragen zu Tailscale (FAQ)

Ich sehe den Funnel im Tailscale-Dashboard nicht – was mache ich falsch?

Das liegt fast immer daran, dass du HTTPS Certificates im Tailscale-Dashboard noch nicht aktiviert hast. Gehe dafür unter DNS nach unten zu „HTTPS Certificates“ und klicke auf Enable HTTPS. Erst danach wird die Funnel-Option bei deiner Maschine sichtbar. Außerdem muss das nodeAttrs-Snippet in den Access Controls vorhanden sein (siehe Code-Snippet oben) und der Funnel in der Add-on-Konfiguration aktiviert und gespeichert sein.

Mein Fernzugriff funktioniert nach ca. 24 Stunden nicht mehr – woran liegt das?

Du hast wahrscheinlich vergessen, die Key Expiry zu deaktivieren. Standardmäßig laufen die Schlüssel von Tailscale-Maschinen nach einer gewissen Zeit ab. Gehe im Tailscale-Dashboard unter Machines auf die drei Punkte (⋮) neben deinem Home Assistant und wähle Disable Key Expiry. Danach sollte dort „Expiry Disabled“ stehen und der Funnel dauerhaft aktiv bleiben.

Wie verdient Tailscale Geld, wenn es kostenlos ist?

Tailscale finanziert sich über kostenpflichtige Business- und Enterprise-Pläne für Unternehmen. Der kostenlose Personal-Plan für Privatnutzer (bis zu 3 Nutzer und 100 Geräte) ist bewusst großzügig gestaltet – die Idee dahinter: Entwickler und Privatpersonen nutzen Tailscale zu Hause, sind begeistert und bringen es dann in ihr Unternehmen mit, wo Funktionen wie Zugriffssteuerung, Compliance und garantierte Verfügbarkeit benötigt werden. CEO Avery Pennarun hat öffentlich gesagt, dass Tailscale nie vorhabe, von Privatnutzern Geld zu verlangen. Das Unternehmen hat inzwischen über 20.000 zahlende Geschäftskunden und ist mit über 2 Milliarden Dollar bewertet.

Kann Tailscale meine Daten mitlesen?

Nein. Tailscale nutzt Ende-zu-Ende-Verschlüsselung auf Basis von WireGuard. Dein privater Schlüssel verlässt niemals dein Gerät – das bedeutet, dass weder Tailscale noch deren Relay-Server (DERP) deinen Datenverkehr entschlüsseln können. Tailscale sieht lediglich Metadaten wie deine Login-Identität, Geräte-Namen, IP-Adressen und welche Geräte sich wann miteinander verbinden – also das, was der sogenannte Coordination-Server braucht, um die Verbindungen herzustellen. Den eigentlichen Inhalt deiner Verbindungen kann und sieht Tailscale aber nicht. Für zusätzliches Vertrauen gibt es sogar das Feature „Tailnet Lock„, mit dem du verifizieren kannst, dass keine unbekannten Geräte zu deinem Netzwerk hinzugefügt werden. Tailscale hat dazu auch einen ausführlichen Blog-Artikel zur Privatsphäre veröffentlicht.

Möglichkeit 2: Cloudflare (Auch gut)

Diese Methode vereint die Vorteile von VPN und dem Internet-Zugriff auf Webseiten, ohne dabei die üblichen Probleme wie eine Port-Freischaltung mitzubringen. Allerdings benötigst du hierfür eine Domain, welche es leider nicht kostenfrei gibt (aber ziemlich günstig 😉)

Benutze Software / Guides / Links

- addon-cloudflared

- Link zum Hinzufügen im Add-on Store bei den Repositorys:

https://github.com/brenner-tobias/ha-addons - Freenom (Kostenfreie Domains)

- Cloudflare (Account anlegen zur Tunnel-Erstellung)

- DNS Propagation Checker (Prüfen, ob die Nameserver bereits auf Cloudflare umgestellt sind und die Domäne dadurch erreichbar ist, wie im Video zu sehen)

Code-Snippet für Configuration.yaml

http:

cors_allowed_origins:

- https://google.com

- https://www.home-assistant.io

ip_ban_enabled: true

login_attempts_threshold: 5

use_x_forwarded_for: true

trusted_proxies:

- 172.30.33.0/24

Wichtig

Freenom funktioniert (seit circa 500 Tagen) „temporär“ nicht. Es werden keine verfügbaren DNS-namen gefunden…

Falls ihr eine Alternative kennt, immer her damit.

Der Hinweis kommt auf der englischen Seite:

IMPORTANT NOTICE: Because of technical issues, the Freenom application for new registrations is temporarily out-of-order. Please accept our apologies for the inconvenience. We are working on a solution and hope to resume operations shortly. Thank you for your understanding.

Alternativ bleibt:

- NabuCasa 👆, Tailscale 👆, DuckDNS 👇

- Oder du kaufst dir eine Domain auf z.B. Namecheap* (nutze ich selber) oder bei einem sonstigen Domain-Register.

- Bei namecheap kannst du eine Domain mit 6-9 Zahlen und der Endung xyz sehr günstig kaufen. Diese kosten (stand Jan 2026 unter 1€ Pro Jahr)

Du musst nach dem Kauf einer Domain (bei deinem Domain-Anbieter) nur die Nameserver wie im Video zu sehen auf Cloudflare umstellen, der Rest bleibt genau gleich!

Möglichkeit 3: DuckDNS (Nicht empfohlen)

Nicht mehr zu empfehlen aufgrund der offenen Ports und diverser Probleme bei geteilten IPv4-Adressen sowie durch IPv6-Routing.

Benutze Software / Guides / Links

Code-Snippet für Configuration.yaml

http:

ssl_certificate: /ssl/fullchain.pem

ssl_key: /ssl/privkey.pem

cors_allowed_origins:

- https://google.com

- https://www.home-assistant.io

ip_ban_enabled: true

login_attempts_threshold: 5

Hinweis: Die im Video gezeigte Zeile für die Base-URL ist nicht mehr erforderlich, da dies über die Einstellungen im HA (Home Assistant URL, 13:46 im Video) bereits gesetzt wird.

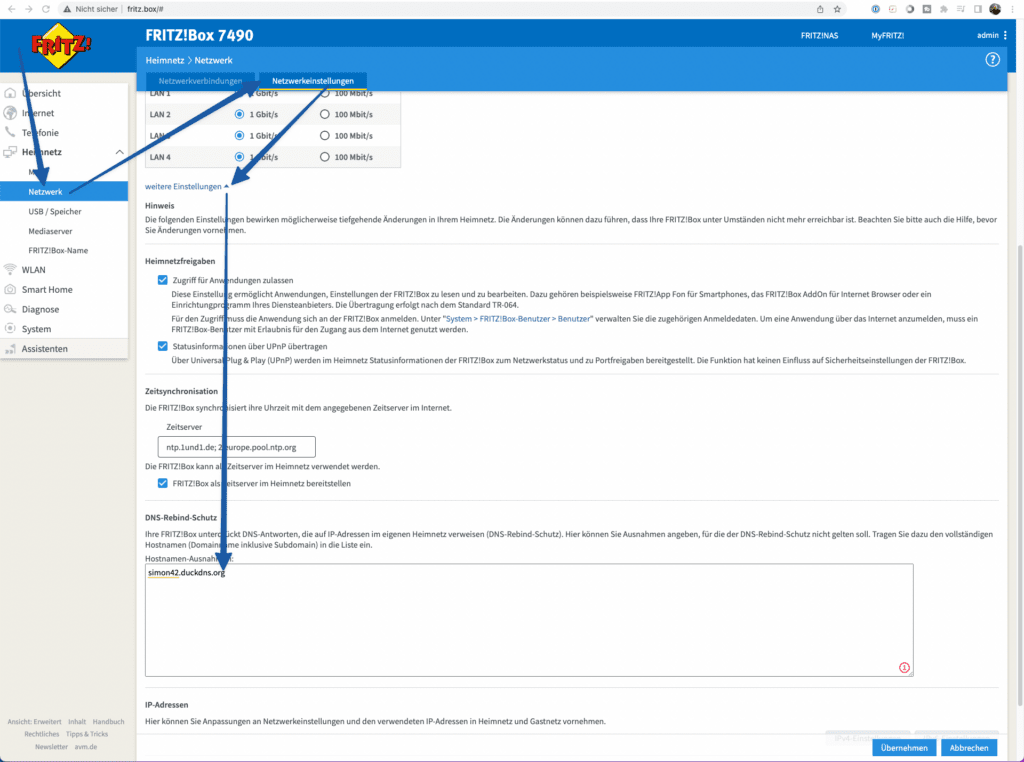

Fritz!Box

Einrichten der Portfreigabe auf Fritz!Box

DNS Rebind Schutz für DuckDNS-Domain abschalten

Ohne diesen Eintrag kann von Intern der DuckDNS-Name des Home Assistant nicht genutzt werden.

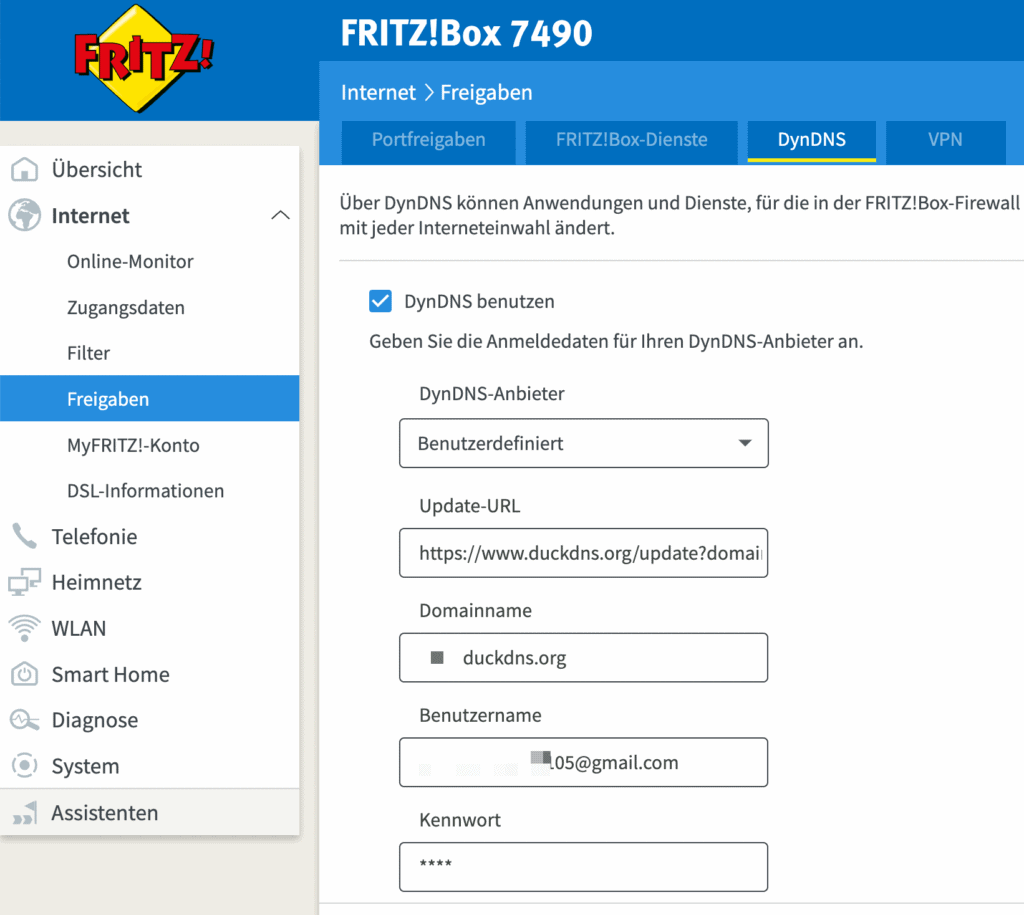

DuckDNS direkt in der Fritz!Box einrichten (DynDNS)

Durch das direkte Konfigurieren im Router hast du den Vorteil, dass die IP sofort nach einem Update geändert wird und dass auch die IPv6 Adresse an DuckDNS übermittelt wird.

Von Home Assistant wird nur die IPv4 Adresse aktualisiert, was bei manchen DSL-Anbietern zu Problemen führen kann. Hat bei mir den Fehler im Log: „AttributeError: ‚NoneType‘ object has no attribute ‚resume_reading'“ entfernt, nachdem mein DSL-Provider einfach mal CGNAT (Geteilte IPv4 Adresse) aktiviert hat 😉

| DynDNS-Anbieter | Benutzerdefiniert |

| Update-URL | Siehe unten |

| Domainname | DuckDNS-Domänenname |

| Benutzername | DuckDNS-Benutzername |

| Kennwort | DuckDNS-Token |

Update-URL

https://www.duckdns.org/update?domains=<domain>&token=<pass>&ip=<ipaddr>&ipv6=<ip6addr>

Fazit

Der Fernzugriff ist ein Muss für jede Home Assistant Installation. Er ermöglicht es dir nicht nur, deine Geräte von überall auf der Welt zu steuern, sondern bietet auch eine zusätzliche Sicherheitsebene, indem er den gesamten Datenverkehr zwischen deinem Gerät und Home Assistant verschlüsselt.

In diesem Video habe ich dir gezeigt, wie du den Fernzugriff mit einem gültigen HTTPS-Zertifikat einrichtest. Vielen Dank fürs Zuschauen!

Hallo zusammen.

Ich habe den https Zugang nach den Vorgaben dieses Videos eingerichtet.

Alles funktioniert soweit auch wunderbar. Nun habe ich allerdings ein Problem mit einer REOLINK Camera. Diese möchte gerne auf die lokale http Adresse zugreifen (nicht https !). Nur kann ich die http Adresse nicht mehr hinterlegen. Gibt es eine Möglichkeit für externe die https und lokal die http zu hinterlegen? Ich erhoffe mir so das Probem mit der Cam zu lösen.

Ich Danke Euch!

Moin @JuNe

es gibt 2 Videos auf der Seite, welche Möglichkeit hast du genommen?

Cloudflare oder DuckDNS

LG

Tobi

Es wurde die DuckDns Variante gewählt.

HTTP - Problem erledigt mit dem Video hier: https://www.youtube.com/watch?v=UZozmfh8QY8

Danke Simon!!!

Leider bleibt das Problem mit der Cam trotzdem. Dazu schaue ich aber in andere Beiträge.

Hallo zusammen,

erstmal vielen Dank an Simon für die super Videos. Für den Einstieg hilft das ungemein.

Lieder hatte ich bei dieser Anleitung noch keinen Erfolg, was aber wahrscheinlich an meinem Netzwerk/Internet Provider oder sonst was liegt. Aber zu meinem Problem.

Das Setup ist eigentlich genau wie im Video auch. Ich habe mein HomeAssistant auf einem dell optiplex 3050 (mit der Anleitung von Simon für einen NUC hat das auch super funktioniert). Der hängt per LAN an meiner FritzBox 7590 . Ich hab den eingerichtet und läuft.

Hatte zunächst auf der FritzBox VPN per WireGuard eingerichtet, um mich dann mit dem Smartphone per VPN zu verbinden und auf den HA zu kommen. Hat auch funktioniert, aber wollte das jetzt auch nicht immer per VPN machen. Daher jetzt den Weg, der hier im Video beschrieben ist per DuckDNS.

DuckDNS Konto erstellt - im HA AddOn installiert und konfiguriert → läuft

Hier die Konfig

Dann Port in der FB freigeben:

sieht auch soweit gut aus

Home Assistant URLs sind auch eingetragen:

und meine configuration.yaml sieht so aus:

In der FritzBox habe ich dann auch noch DuckDNS als DynDNS Anbieter eingetragen, womit ich dann auch die ipv6 Adresse bei duckdns hab.

Wenn ich aber jetzt von außen meinen HA über https://xxxxx.duckdns.org:8123 aufrufen möchte, ist die Website nicht erreichbar. Auch aus dem lokalen Netz klappt es nicht. Nur über die lokale Adresse, bzw. die lokale IP komm ich drauf.

Ich hab keine Idee, wo ich noch den Fehler suchen soll. Kann ich irgendwo herausfinden, an welcher Stelle es hakt? Router, HA oder vielleicht schon beim Internet Anbieter. Bin bei NetCologne.

Über einen kleinen Tipp wäre ich sehr dankbar.